谨防.URL扩展名病毒

-

2023-08-27 05:04:30

2023-08-27 05:04:30 - 来源:网络

-

在手机上看

在手机上看

扫一扫立即进入手机端

据12月9日avg中国实验室发布的最新周报数据显示:在即将过去的一周,一种“.URL“扩展名病毒横冲直闯,直接威胁到广大网游玩家的账号密码安全。

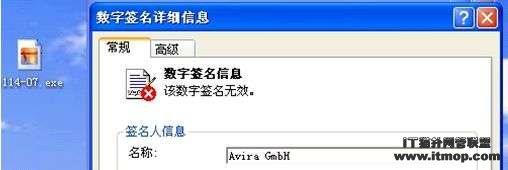

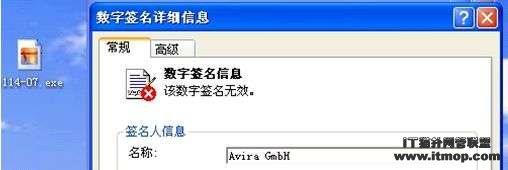

该病毒使用windows图片文件的平铺属性图标,并盗用其他程序的数字签名,迷惑用户,欺骗用户点击运行。

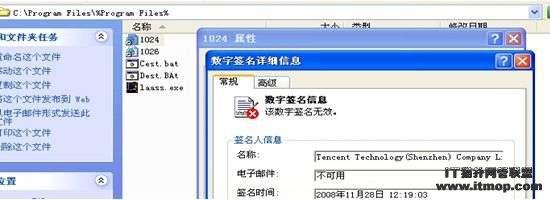

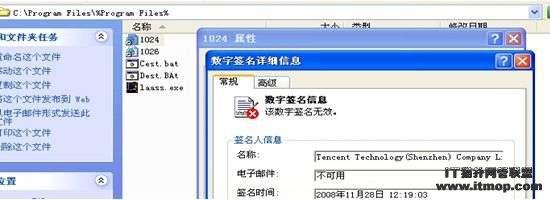

病毒执行后会在Program Files文件夹下创建名称为%program Files%的文件夹,同时释放以下文件。

1.Cest.bat用来启动病毒程序1026。

2.Dest.bat用来创建服务,达到随计算机启动而自动运行的目的。

3.1024和1026为同一个文件,该文件其实是动态库文件,由于病毒将其扩展名改成“.URL“,所以其图标和网页快捷方式相同。并且在默认情况下,系统会将此扩展名隐藏,即使关闭文件夹选项中的“隐藏已知文件类型的扩展名“,扩展名也无法显示。很容易使用户认为该文件为网页快捷方式,不存在威胁。

4.Laass.exe为可执行文件,用来加载名称为1026的动态库文件。

病毒执行后,会检测并结束多种杀软进程,使用户机器变成傀儡机器,从而达到盗取网络游戏账号和密码的目的。据AVG中国实验室数据显示,目前拥有很多玩家的D*F、天下*等热门网游,均成为被攻击对象。

AVG杀毒 2012永久免费中文版可以有效的检测和防范该类病毒,如果用户不小心中毒,可以采取以下步骤。

1.在任务管理器中结束名称为laass.exe的进程;

2.删除名称为WinAudio的服务项;

3.删除“Program Files\%Program Files%“文件夹和该文件夹下的所有文件;

4.重启计算机即可完全删除该病毒;

为了避免轻易中毒,AVG建议广大用户:

1.在查看图片文件时,请确定其扩展名称是jpg、BMP等情况下,再双击查看;

2.即使其扩展名称是jpg、BMP,但是对于未知的文件进行病毒扫描也是必要的。

该病毒使用windows图片文件的平铺属性图标,并盗用其他程序的数字签名,迷惑用户,欺骗用户点击运行。

病毒执行后会在Program Files文件夹下创建名称为%program Files%的文件夹,同时释放以下文件。

1.Cest.bat用来启动病毒程序1026。

2.Dest.bat用来创建服务,达到随计算机启动而自动运行的目的。

3.1024和1026为同一个文件,该文件其实是动态库文件,由于病毒将其扩展名改成“.URL“,所以其图标和网页快捷方式相同。并且在默认情况下,系统会将此扩展名隐藏,即使关闭文件夹选项中的“隐藏已知文件类型的扩展名“,扩展名也无法显示。很容易使用户认为该文件为网页快捷方式,不存在威胁。

4.Laass.exe为可执行文件,用来加载名称为1026的动态库文件。

病毒执行后,会检测并结束多种杀软进程,使用户机器变成傀儡机器,从而达到盗取网络游戏账号和密码的目的。据AVG中国实验室数据显示,目前拥有很多玩家的D*F、天下*等热门网游,均成为被攻击对象。

AVG杀毒 2012永久免费中文版可以有效的检测和防范该类病毒,如果用户不小心中毒,可以采取以下步骤。

1.在任务管理器中结束名称为laass.exe的进程;

2.删除名称为WinAudio的服务项;

3.删除“Program Files\%Program Files%“文件夹和该文件夹下的所有文件;

4.重启计算机即可完全删除该病毒;

为了避免轻易中毒,AVG建议广大用户:

1.在查看图片文件时,请确定其扩展名称是jpg、BMP等情况下,再双击查看;

2.即使其扩展名称是jpg、BMP,但是对于未知的文件进行病毒扫描也是必要的。